pfx格式的证书怎么导入,pfx证书怎么导出来

先来说说制作测试证书的方法,这里老周讲两种方法,可以生成用于测试的.pfx文件。

产生证书,大家都知道有个makecert工具。好,我们先用这个工具来生成一个证书,并存放到当前用户的证书存储中。打开VS的开发人员命令提示符,然后输入:makecert -n "CN=中国好男人" -pe -sr CurrentUser -ss My -b 01/01/2016 -e 12/31/2018-n 表示证书的标题名

这个功能其实并不常用,一般开发较少涉及到证书,不过,简单了解一下还是有必要的。

先来说说制作测试证书的方法,这里老周讲两种方法,可以生成用于测试的.pfx文件。

产生证书,大家都知道有个makecert工具。好,我们先用这个工具来生成一个证书,并存放到当前用户的证书存储中。打开VS的开发人员命令提示符,然后输入:

makecert -n "CN=中国好男人" -pe -sr CurrentUser -ss My -b 01/01/2016 -e 12/31/2018-n 表示证书的标题名字,在系统的证书管理单元窗口中,它会显示在“颁发给”一列中,即证书是颁给谁的。在本例中,该荣誉证书主要颁发给中国好男人。

-pe 参数一定要加上,它表示我们能否导出证书的密钥(私钥),因为稍后我们要将证书导出为.pfx。

-sr 表示证书是作为用户证书还是本台计算机的证书。用户证书即CurrentUser,只有当前登录的用户可见;如果希望所有用户都可见,可以用LocalMachine,即本台计算机范围的证书。

-ss 表示证书存储目录,MY表示证书将安装到“个人”目录下。

-b -e 表示证书的有效期,这个不用多说。

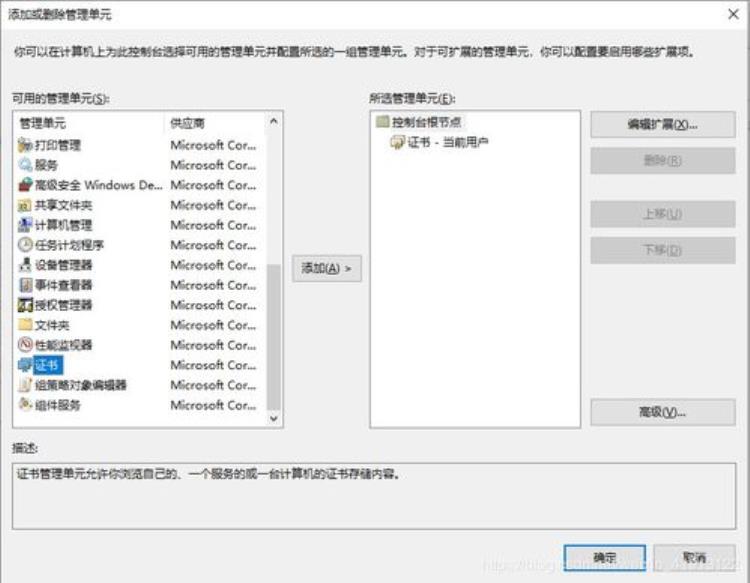

命令执行完后。打开用户证书管理窗口,展开个人分支,就会看到刚刚创建的证书。

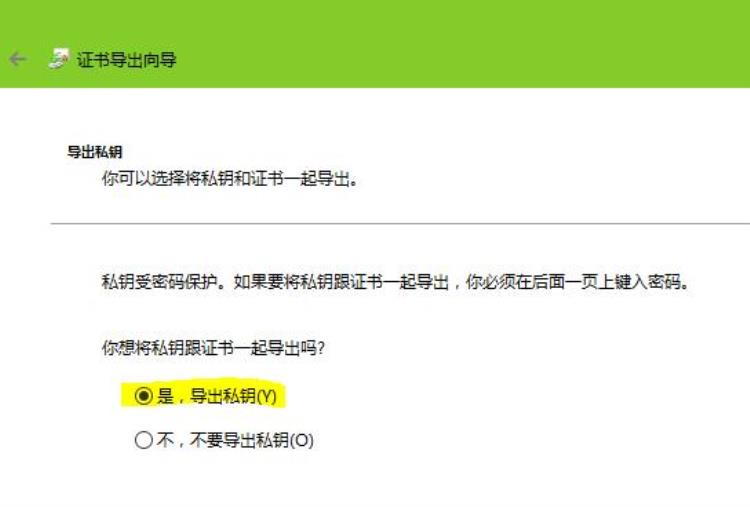

接下来就好办了,直接导出这个证书即可。在导出向导的第二页,记得选择“导出私钥”。

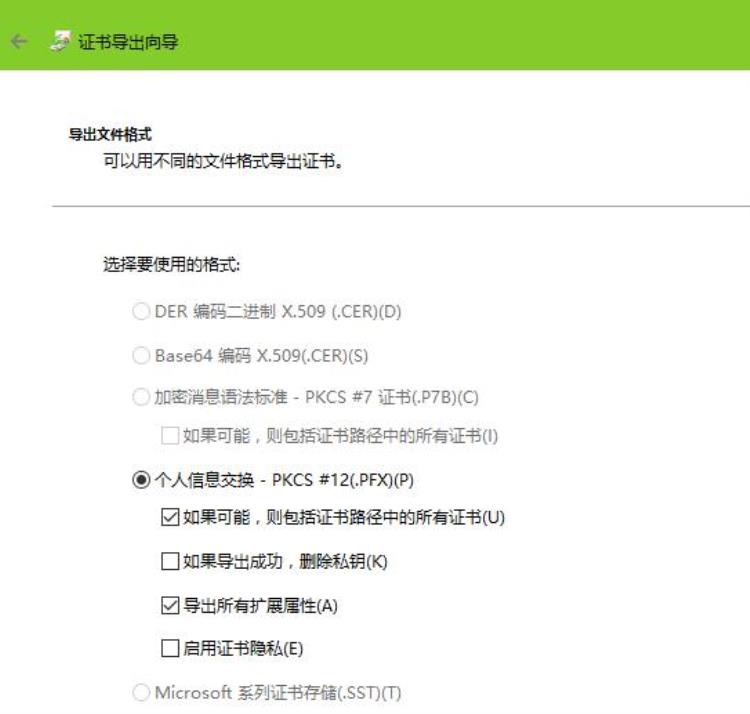

因为.pfx文件是可以包含私钥的。此时,进入下一步,会自动选择个人信息交换。

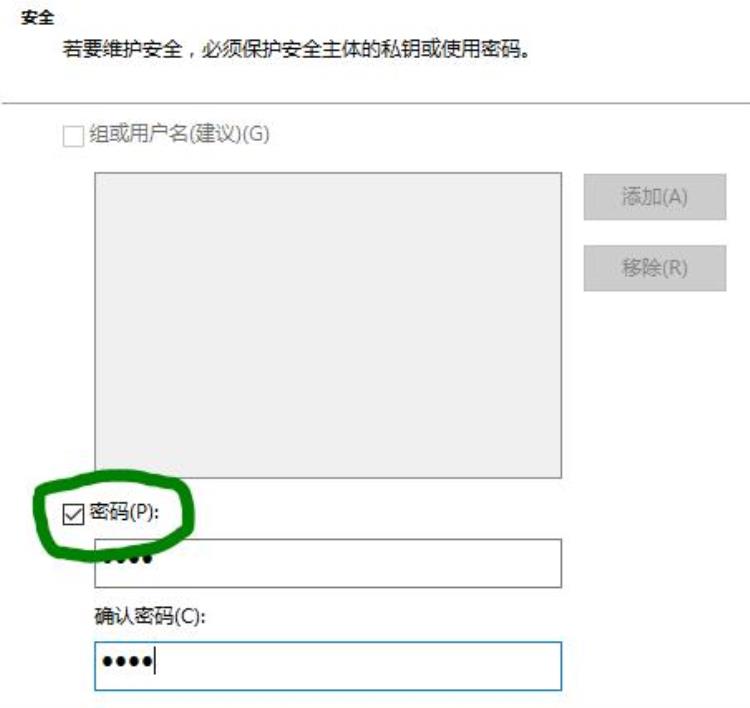

下面的几个复选项,你可按实际情况来决定,然后下一步,在安全选项页中,勾选密码,然后自己输入密码。

密码可以自己决定,比如我输入弱智密码1234。

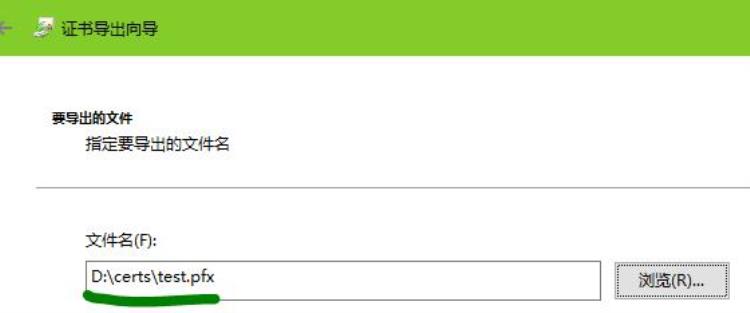

接着选择.pfx文件的存放路径。

随后一路下一步,直到完成即可。

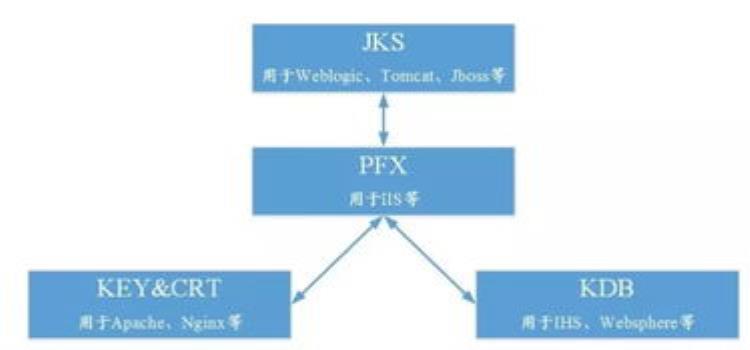

上面的方法是通过证书管理窗口来完成的,下面我们再看另一种方法,这种方法是完全用命令来完成的。除了必须的 makecert 工具外,还需要用到 cert2spc 和 pvk2pfx 这两个家伙。从名字上就可以知道它们是干吗的,cert2spc就是把证书文件(.cer)转化为spc文件,而pvk2pfx是将结合私钥文件和spc文件,最终输出.pfx文件。

第1步,产生证书和私钥文件。输入以下命令:

makecert -n "CN=中国好闺女" -pe -b 01/01/2016 -e 12/31/2017 -sv testkey.pvk test.cer前面几个参数刚才说过了,-sv 表示密钥文件的名字,后缀名一般为.pvk,即私钥,最后的参数是证书的文件名,后缀是.cer。本命令是直接生成文件,而不是在证书存储区中。

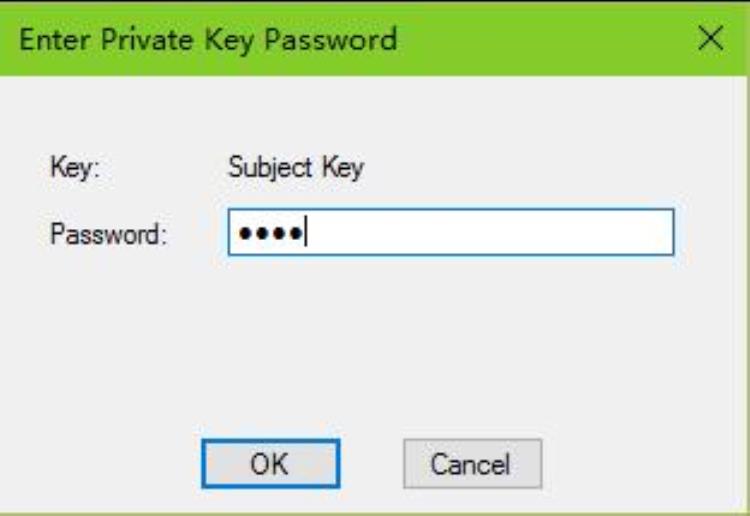

执行后,首先弹出一个输入框,让你为pvk文件创建密码,比如,我依旧用弱智密码1234。

点OK确定后,会再次弹出一个输入框,这一次是要你输入你刚刚创建的密码,比如1234。

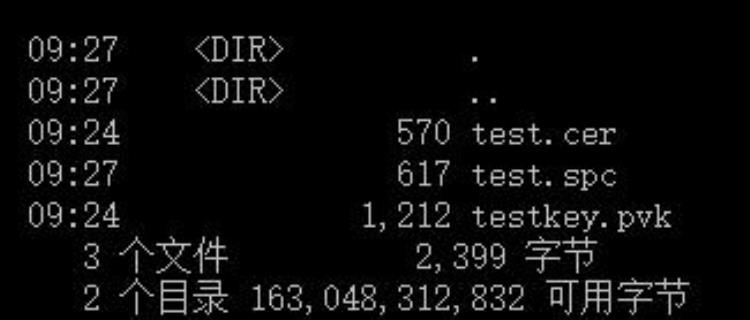

确定后,若无意外,证书和私钥文件已经生成,如下图所示。

确定这两个文件成功生成后,进入下一步。

第2步,把cer转为spc,输入命令:

第一个参数是待转的cer文件(证书),第二个参数是输出的spc文件。

命令执行后,会多了个test.spc文件。

第3步,利用上面生成的spc和pvk文件,生成pfx文件,输入命令:

pvk2pfx -pvk testkey.pvk -pi 1234 -spc test.spc -pfx test.pfx -po 123456-pvk 是刚创建的pvk文件,-pi是pvk文件的密码,刚刚我设置了是1234;

-spc 是刚刚生成的spc文件的名字,-pfx是输出的pfx文件名,-po是新pfx的密码,我改为123456。

命令执行后,会看到多了个.pfx文件。

大功告成,现在,pfx文件已经有了,接下就是在UWP应用中导入证书了。

在干活之前,我们要知道,系统为每个APP创建一个独立的证书存储区,在应用安装时创建,在应用卸载时被删除。因此,每个应用的证书只能自己使用,不能访问其他应用的证书。如果希望让其他应用也能使用证书,就要用“共享用户证书”,被共享的证书会导入到当前系统的用户证书存储区中,所以,其他应用都可以访问,当然了,为了防止别有用心的人乱来,应用只有导入和读取的权限,不能写入和删除证书。

在Windows.Security.Cryptography.Certificates命名空间下,公开了几个与证书操作有关的类。经老周测试,不是所有的API都能用,有些API会发生异常,可能还没有完全实现吧,具体得看今年“红石”更新了,反正Win 10是不断累积更新的,这个道理,8000年前我们的祖先就懂了。

CertificateEnrollmentManager 类公开了N版重载的ImportPfxDataAsync方法,就是支持从.pf文件导入证书。

但是,你得注一个事:如果直接调用 CertificateEnrollmentManager 类的方法,表明导入的证书是存放在应用的独立存储区中,只能自己使用。

如果调用的是 CertificateEnrollmentManager.UserCertificateEnrollmentManager 下面的方法,说明证书是导入到用户存储区中,可以与其他应用共享。

好,下面来看一段导入证书的代码。

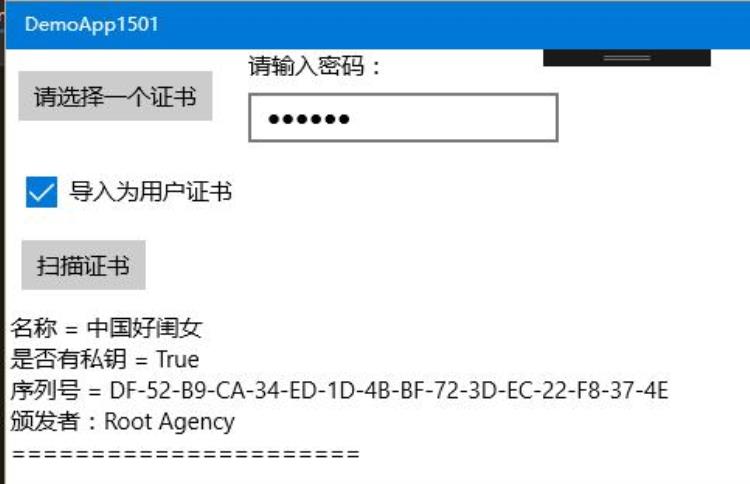

FileOpenPicker picker = new FileOpenPicker;r picker.FileTypeFilter.Add(".pfx");r StorageFile pfxFile = await picker.PickSingleFileAsync;r if (pfxFile != null)r {r // 将证书内容转为base64字符串r IBuffer buffer = await FileIO.ReadBufferAsync(pfxFile);r string cerB64 = CryptographicBuffer.EncodeToBase64String(buffer);r // 密码r string password = pwd.Password;rr // 导入证书r if (chkUserCert.IsChecked == true)r {r // 导入到当前用户存储r await CertificateEnrollmentManager.UserCertificateEnrollmentManager.ImportPfxDataAsync(cerB64, password, ExportOption.Exportable, KeyProtectionLevel.NoConsent, InstallOptions.DeleteExpired, "GoodBoy");r }r elser {r // 导入到当前应用存储r await CertificateEnrollmentManager.ImportPfxDataAsync(cerB64, password, ExportOption.Exportable, KeyProtectionLevel.ConsentOnly, InstallOptions.DeleteExpired, "GoodBoy");r }r }因为导入方法接收的是证书的base64字符串,所以打开.pfx文件后,要把它转化为base64字符串。

ImportPfxDataAsync方法的第一个参数是证书文件的base64字符串,第二个参数是密码,刚刚在使用pvk2pfx命令时,设置的密码是123456。

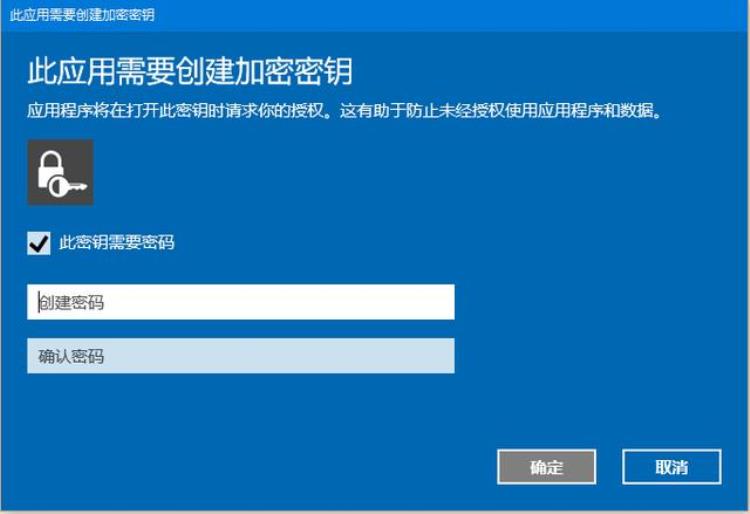

ExportOption.Exportable表示私钥可以导出,KeyProtectionLevel.NoConsent表示无需保护私钥,如果使用其他值,在导入时会弹出一个对话框,让用户设置一个密码来保护私钥。

InstallOptions.DeleteExpired表示如果证书过期就删除。

如果要共享用户证书。请打开清单文件,切换到 功能 选项卡,然后勾选“共享用户证书”。XML如下

r ……r r

如果证书导入到当前用户的证书区储中,可以打开用户证书管理窗口,展开“个人”分支,就会看到导入的证书。

好,今天的F话就讲到这里了,天气相当地热,记得多喝水,少喝点有毒饮料。

如何以编程方式将带有证书链的PFX导入证书存储区

你应该可橡轿族以通过打开梁弊PFX文件作为X509Certificate2Collection对象来遍历PFX中的证书(并将其导入到你选择的证书存储中)。以下是X509Certificate2Collection上的文档:

http://msdn.microsoft.com/en-us/library/system.security.cryptography.x509certificates.x509certificate2collection.aspx

MSDN在该文档页面中提供了一些关于如何检查集合中每个证书的示例代码。

一旦你知道每个证书的CN /发行人/其他信息,就应该清楚每个证书存储帆坦需要添加到哪个证书存储区。为此,你可以使用X509Store类和StoreName枚举来指定要打开/添加到的存储区

示例代码:

string certPath = <YOUR PFX FILE PATH>;string certPass = <YOUR PASSWORD>;// Create a collection object and populate it using the PFX fileX509Certificate2Collection collection = new X509Certificate2Collection();collection.Import(certPath, certPass, X509KeyStorageFlags.PersistKeySet);foreach (X509Certificate2 cert in collection){

Console.WriteLine("Subject is: {0}", cert.Subject);

Console.WriteLine("Issuer is: {0}", cert.Issuer);

// Import the certificate into an X509Store object}

文章评论